(タイトル画像は同社公式サイトより)

皆さんこんにちは。

プライバシーザムライ中康二です。

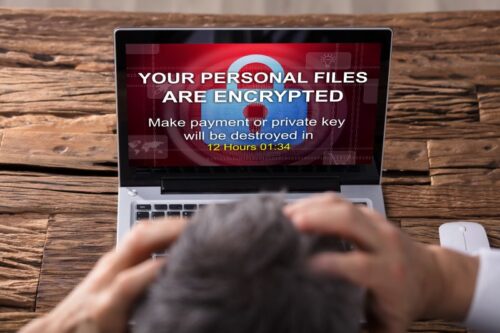

アサヒビールで知られるアサヒグループホールディングス株式会社(以下、アサヒGHと表記)が、ランサムウェア攻撃を受けて、全社の情報システムを大きく毀損し、生産、物流、管理などの機能が停止する事態に追い込まれたことは、報道などでもご存じのことと思います。

ここで、2025年11月現在までに発生したことを、同社のリリースや報道の内容からまとめておきたいと思います。

目次

9月29日(月)、急にシステム障害が発生

当然のことですが、アサヒGHは大きな会社です。数多くの社員が様々な活動をしています。ビールだけではなく、ウイスキーや清涼飲料水なども含めて、数多くの製品が生産され、新製品が発表され、他社や自治体など様々な団体と連携してビジネスを展開しています。同社のWebサイトを見ると、9月だけでも様々な内容のリリースが出されていたことが確認できます。

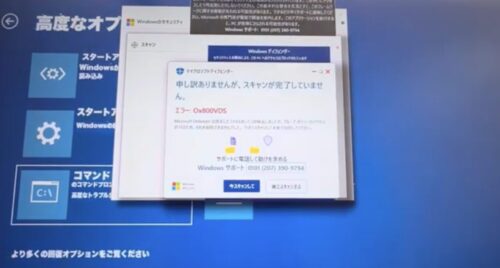

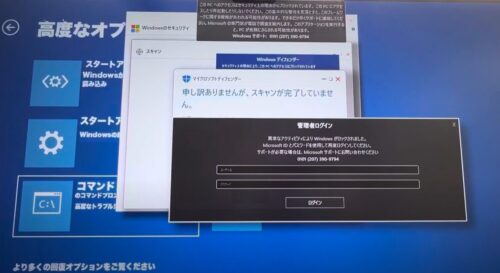

そんなアサヒGHに晴天の霹靂のように、システム障害が発生します。朝7時だったそうです。結果的に全社規模で業務が停止したくらいですから、複数のサーバーが一斉に動かなくなったということなのだと思われます。つまりは社内のあちこちのサーバーが機能を停止するように、時限爆弾のような設定を仕込んでおいて、それが一斉に作動したということなのでしょう。

これがランサムウェア攻撃の怖いところです。地球上のどこにいるかも分からない犯人たちは、何ヶ月も前から同社の社内ネットワークに侵入していて、少しずつ高い権限を獲得していき、最後にはシステム管理者の権限を使えるようになり、それで月曜日の朝一番にこのような大きな障害を発生させることができたのです。

同日、ニュースリリースを公表(第1報)

今回、幸いにして、Webサーバーは被害を受けなかったようです。そのため、アサヒGHとしてはいち早く、自社が「サイバー攻撃の影響を受けシステム障害が発生した旨を社外に公表することができました。(過去の同様の事例ではWebサーバーも破壊されて公表できなかったケースもありました)

この段階で、全国規模で受注・出荷システムが停止し、またコールセンター業務も停止したとの公表が行われました。

また、今回の被害は日本国内に限定され、海外のグループ会社は被害を受けなかったとのことです。ここは国ごとに別管理になっていたことが不幸中の幸いとなったということだと思います。もっとグローバル化が進んで、集中管理になっていたら、全世界に広がった可能性がありました。

同日、全国の工場で生産が止まる

報道によると、全国のビール工場でも生産が停止になったとのことです。これは実際には被害が生産管理システムにまで及んでいたということではない可能性があります。受注・出荷システムが停止したために、生産しても出荷先に送り出すことができないため、やむなく工場を止めたということのようです。

2日後の10月1日(水)、グループ会社2社が早々に新製品の発売延期を発表しています。

10月3日(金)、ランサムウェア攻撃であることを公表(第2報)

怒濤の一週間が終わる前に、アサヒGHとしてはそれまでに判明したことを開示するべく、第2報のニュースリリースを公表しました。この中で、下記の内容を明らかにしました。

- 9月29日の被害発生日から緊急事態対策本部を立ち上げて調査を行ったこと

- 同社のサーバーがランサムウェア攻撃を受けたこと

- 情報漏えいの可能性を示す痕跡が確認されたこと

- 被害拡大を防ぐため、サイバー攻撃の詳細は情報開示を控えたいこと

- 被害を最小限に留めるためにネットワークを遮断したこと、これにより受注・出荷を含めた各業務に影響が出ており、社外からの電子メールも受信できないこと。

- 今後は手作業での受注を始めること。

- コールセンターは10月6日の週に再開すること。

この第2報を私は高く評価したいと思います。必要最低限の情報のみ開示していますが、大事なことはしっかり書かれていますから、これ以上突っ込む必要がないリリースになっていると思います。このあと、アサヒGHとしては、FAXによる受注再開など、ランサムウェア攻撃の被害を最小限にするべく、努力を続けることになります。

翌週6日(月)には、10月に予定していた新商品の発売延期とともに、全国の工場での生産が10月2日から再開していたことを発表しています。

10月7日(火)ランサムウエア集団「Qilin」が犯行声明

週明けの7日(火曜日)になり、ロシアを拠点とするランサムウェア集団「Qilin(キリン)」が、犯行声明を出したとのことです。アサヒGHの内部文書とする29枚の画像をダークウェブ上で公開し、財務書類、予算や契約書、従業員の個人情報、会社の計画や開発予測などを含む約27GBのデータに相当する9300以上のファイルを盗んだと主張したとのこと。

「アサヒ」を狙ったのが、「キリン」だったということで、実在するビール会社間の争いを連想させることもあり、国内のマスコミでも大きく取り上げられましたが、キリンビールとは一切関係がありませんので、そこは誤解しないようにしたいと思います。

この犯行声明を受けて、翌8日、アサヒGH側もその情報を確認したことと、同時に全国の工場での生産と出荷が拡大していっているとのリリース(第3報)を出しました。

10月14日(火)個人情報漏えいの可能性と第3四半期決算の開示延期を発表

10月14日になり、アサヒGHは今回のランサムウェア被害の中で、個人情報の漏えいの可能性があると発表しました(第4報)。また同時に、第3四半期決算の開示を延期すると発表しました。

これは、今回のランサムウェア被害が、受発注システムなど一部にとどまらず、各社員のパソコンやファイルサーバー、バックアップファイルなど、広範囲にわたっていることを示しているのではないかと思われます。

10月19日(日)アスクルがランサムウェア被害を発表

直接はアサヒGHには関係ないものの、同社が大激震を受けているさなか、アスクル社でもランサムウェア被害が発生したことが公表されました。こちらも影響が大きかったため、国内のマスコミでは「アサヒ」と「アスクル」の報道が相次ぎました。

アサヒGHとしては、FAXでの受注による出荷を実施する一方で、ランサムウェア被害に関するリリースはこの後は行われず、水面下での対応が行われているようです。

11月13日(木)10月の売上が前年比9割程度と発表

アサヒGHは、11月13日に、定例のグループ販売動向を公表(10月は実施せず)。その中でアサヒビールの10月の売上金額は概算で前年比9割超。アサヒ飲料は前年比6割程度。アサヒグループ食品は前年比7割超と発表。今回のランサムウェア被害により、売上が大きく減少していることが公表されました。

同社は依然としてFAXによる受注で乗り切っているとのこと。これはビールや清涼飲料水という商品の特性上、中間に流通業者が介在しており、メーカーとしては一括して出荷できることが大きな要因なのではないかと思います。これがもしメーカーとエンドユーザー(酒販店や飲食店)が直接取引していたとしたら、FAXでは乗り切れなかったのではないでしょうか?

また一方で、10月以来、競合するキリン、サッポロ、サントリーの10月のビールの売上が前年同月比18%アップとなったとのことです。また、各社は歳暮用のギフト商品の販売の中止や縮小を相次いで発表。需要が一時的にアサヒから移っていることを示しています。

現在に至るも、システム復旧の見通しは立たず

アサヒGHからは、現在に至るもシステム復旧の見通しは公表されていません。あとからランサム被害を公表したアスクルが12月の復旧を公表しているのと比較しても、出遅れているといえましょう。しかし、会社の規模も違いますし、どのような被害なのかの詳細が公表されていない以上、私たちとしては見守るしかありません。

大企業には、万が一の際のバックアップシステムが求められる

ここまでアサヒGHのランサム被害について時系列で追いかけてきました。同社から詳細が発表されていない状況では具体的な再発防止策などを詳細に論ずることは難しいですが、一つだけ言えるとしたら、アサヒGHほどの大企業には、万が一の際のバックアップシステムの準備が求められるということです。

つまり、東京本社のシステムがダウンしたら、大阪支社のバックアップシステムに移行させて、通常通りの業務を継続するというくらいの準備が必要ということです。

これまで、災害対策の一環として、東京・大阪の分散体制を構築している会社が多かったと思います。しかし、ランサムウェア攻撃の特性上、東京と大阪のシステムが連結されていたら、一緒に被害を受けてしまいます。ですから、わざと連結せず、ネットワークもシステムも別のものを用意し、管理スタッフも別々にしておいて、万が一の際には全てを切り替えて稼働させるような準備が求められると思います。

実は先日、個人的に日本銀行の大阪支店を見学させていただく機会がありました。絶対にダウンしてはならない日本銀行としては、万が一の際に備えて、大阪支店をバックアップシステムとして準備しているとのことでした。そして、定期的に大阪支店によるオペレーション日を設定して、実際にその日は大阪支店からオペレーションしている(外部からは分からないそうです)という話をお聞きしました。

このような日本銀行の取り組みを参考にしつつ、民間企業もランサムウェア攻撃への備えを進めるべきだと私は考えています。

サイバー攻撃によるシステム障害発生 について (第4報)

https://www.asahigroup-holdings.com/newsroom/detail/20251014-0103.html

サイバー攻撃によるシステム障害発生に伴う2025年12月期第3四半期決算短信の開示が四半期末後 45 日を超えることに関するお知らせ

https://www.asahigroup-holdings.com/newsroom/detail/20251014-0101.html

アサヒビール全6工場稼働・一部出荷再開および新商品発売延期のお知らせ

https://www.asahibeer.co.jp/news/2025/1006.html

この内容が皆さんにとって何かの参考になればと思います。

また、何か情報が入りましたら、皆様にシェアいたしますね。

プライバシーザムライ

中 康二